สถิติภัยคุกคามครึ่งปีแรก 2022 จากศูนย์ CSOC ของ NT cyfence

26 กันยายน 2022

กว่าครึ่งปี 2022 ที่ผ่านมาพบว่าข่าวภัยคุกคามทางไซเบอร์ ยังคงเป็นข่าวและสร้างความเสียหายอยู่เป็นระยะ ทีมงาน NT cyfence ขอนำข้อมูลจากการรวบรวมสถิติภัยคุกคามที่เกิดขึ้นกับระบบสารสนเทศ ตั้งแต่ ม.ค. – มิ.ย. 2022 จากศูนย์ปฏิบัติการ Cyber Security Operation Center (CSOC) ของ NT cyfence โดยมีข้อมูลสรุปดังต่อไปนี้

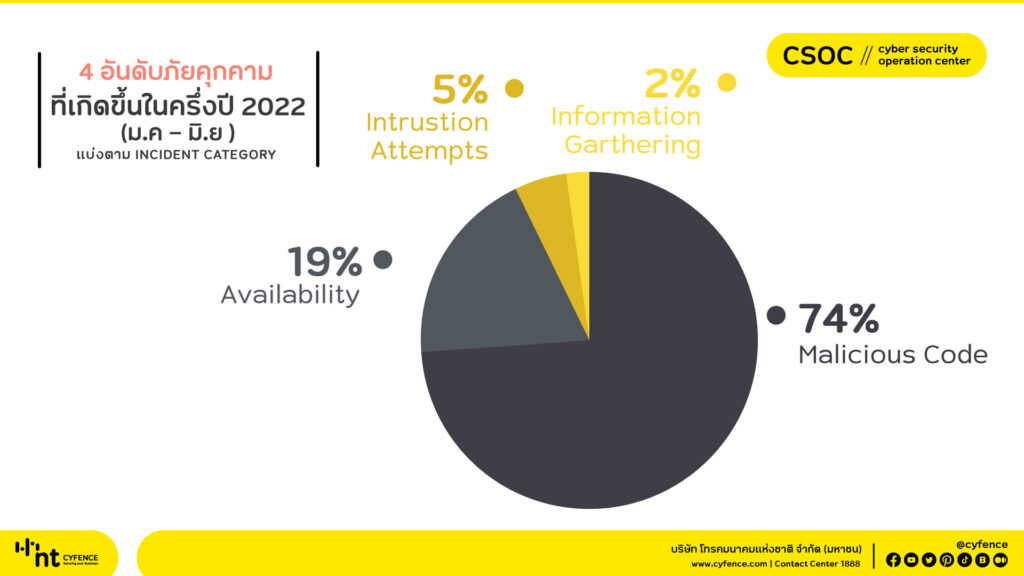

4 อันดับภัยคุกคามแบ่งตามประเภท Incident

1.Malicious Code 74%

จากสถิติภัยคุกคาม พบการโจมตีด้วยโปรแกรมไม่พึงประสงค์ ภัยคุกคามชนิดนี้ยังคงเป็นการโจมตีอันดับหนึ่งเหมือนปีที่ผ่านมา โดยมีสาเหตุหลักมาจากพนักงานในองค์กรขาดความตระหนักด้าน Cybersecurity ส่งผลให้อาจเผลอดาวน์โหลดมัลแวร์เข้าสู่ระบบจนทำให้ระบบสารสนเทศเกิดความเสียหาย เช่น ถูกเรียกค่าไถ่ข้อมูล ไฟล์ข้อมูลรั่วไหล ไปจนถึงใช้งานระบบไม่ได้ เป็นต้น

2.Availability 19%

การโจมตีสภาพความพร้อมใช้งานของระบบ ทำให้ระบบเกิดความล่าช้าในการให้บริการ หรือไม่สามารถให้บริการได้ ซึ่งตัวอย่างของภัยคุกคามในรูปแบบนี้ ได้แก่ DDoS (Distributed Denial of Service) Attack คือ การที่ผู้ไม่ประสงค์ดีใช้เครื่องมือเพื่อสร้างปริมาณ Traffic/Packet ที่ผิดปกติส่งเข้ามาก่อกวนในระบบ Network (Flood Network) จนส่งผลกระทบให้ระบบตอบสนองได้ช้าลงหรือหยุดทำงาน โดยมีสาเหตุมาจากผู้ไม่ประสงค์ดี สามารถเข้าถึงเครื่องดังกล่าว และใช้เป็นเครื่องมือในการโจมตี ส่วนใหญ่เริ่มมาจากการติดมัลแวร์ และถูก compromised ผ่านช่องโหว่ (Vulnerability)

3.Intrusion Attempt 5%

การพยายามบุกรุกเข้าระบบ รวมถึงบัญชีออนไลน์ต่าง ๆ เพื่อเข้ามาควบคุม ตัวอย่างของภัยคุกคามในรูปแบบนี้ ได้แก่ Web exploit, SQL-injection, Crossite script และ Brute-force password สาเหตุหลักมาจากผู้ไม่ประสงค์ดีพยายามค้นหาช่องโหว่ของระบบ และทดสอบการเข้าถึงระบบ ด้วยเครื่องมือ วิธีการต่างๆ โดยไม่ได้รับอนุญาตจากผู้ดูแลระบบ

4.Information Garthering 2%

พฤติกรรมการพยายาม Scan และกวาดหาข้อมูลของระบบ เพื่อเก็บข้อมูลของเป้าหมาย อาจจะใช้เครื่องเฉพาะเจาะจงในการค้นหาข้อมูลเป้าหมาย หรือเก็บข้อมูลที่ถูกเผยแพร่บนอินเทอร์เน็ต เช่น ข้อมูลสมัครงาน ฯลฯ ซึ่งข้อมูลที่อยู่บนอินเทอร์เน็ตก็ถือว่าสามารถทำให้แฮกเกอร์นำไปต่อยอดในการใช้โจมตีได้ในอนาคตเช่นกัน

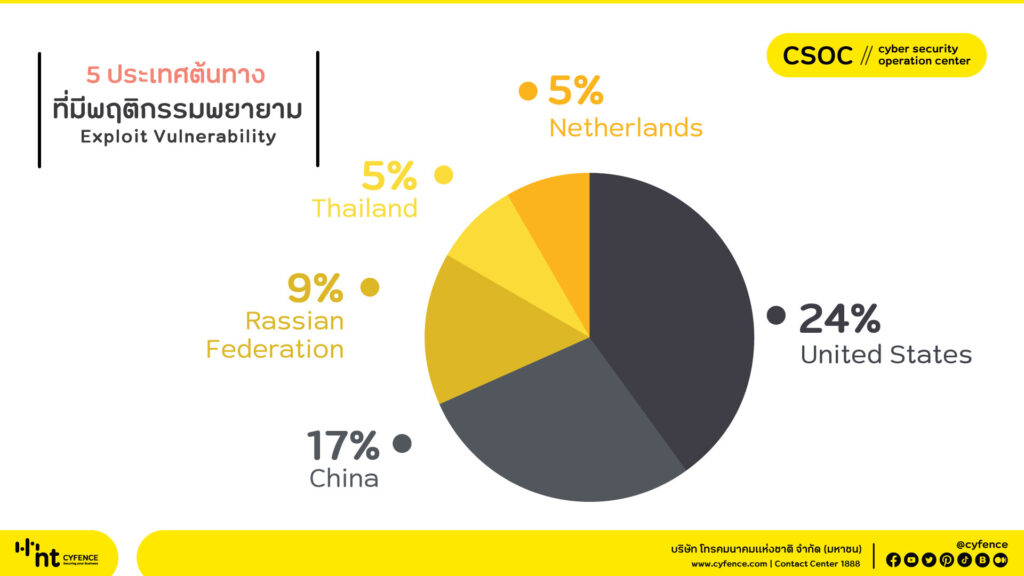

Top 5 ประเทศต้นทางที่มีพฤติกรรมพยายาม Exploit Vulnerability

สถิติ 5 ประเทศที่พยายาม Exploit Vulnerability เรียงลำดับ ดังนี้

ประเทศสหรัฐอเมริกา จีน รัสเซีย ไทย เนเธอร์แลนด์ ซึ่งน่าตกใจที่ปีนี้มีการโจมตีจากภายในประเทศด้วย

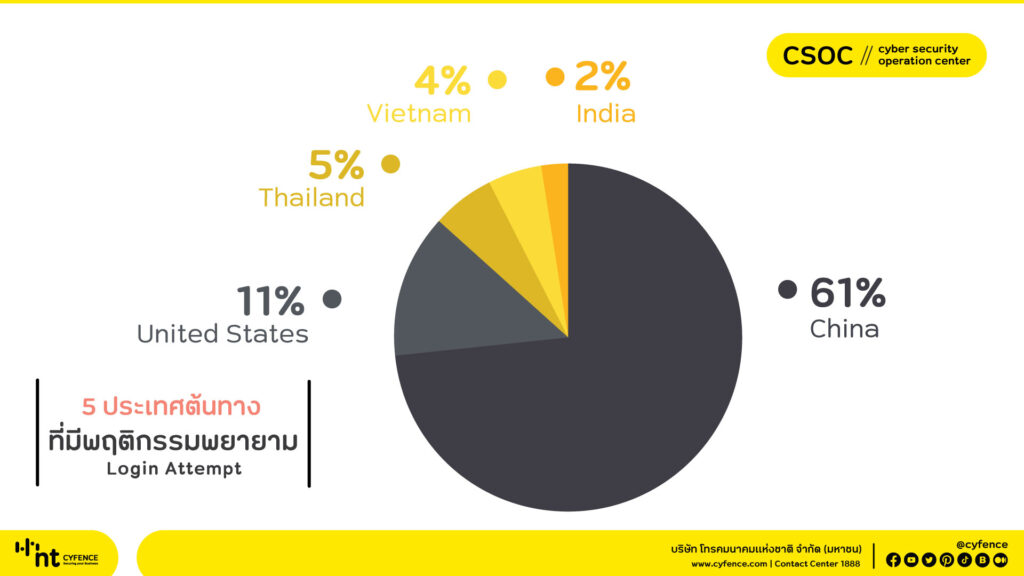

Top 5 ประเทศต้นทางที่มีพฤติกรรมพยายาม Login Attempt

สถิติประเทศที่พยายามบุกรุกระบบ 5 อันดับ ได้แก่ ประเทศจีน สหรัฐอเมริกา ไทย เวียดนาม อินเดีย

Top 5 ประเภท Malicious Code

สำหรับ Malicious Code ที่เป็นภัยคุกคามอันดับ 1 นั้น ศูนย์ปฏิบัติการ Cyber Security Operation Center (CSOC) ของ NT cyfence ได้รวบรวมข้อมูลพบว่าแบ่งออกเป็น 5 ประเภท ดังนี้

1. Mal?HTMLGen-A และ Mal ∕ HTMLGen-A 6%

เป็นมัลแวร์ที่ถูกตรวจพบเมื่อผู้ใช้งานเข้าถึงเว็บไซต์ไม่ปลอดภัย ซึ่งเว็ปไซต์ดังกล่าวสั่งการให้ web browser run java script ที่ผิดปกติ หรือจากการที่ผู้ใช้งานมีการติดตั้ง browser plug-in ที่มีพฤติกรรมสอดคล้องกับเหตุการณ์ที่ผิดปกติ โดย Anti-virus ตรวจจับเหตุการณ์ดังกล่าวได้ เมื่อมีการเข้าถึงหรือใช้งาน web-site

2. JS/Agent.NDSW!tr 4%

เป็นโทรจันทั่วไปที่แฮกเกอร์ใช้ฝังที่เครื่องของเหยื่อเพื่อเป็นช่องทางแพร่กระจายมัลแวร์ต่าง ๆ สำหรับขโมยข้อมูลสำคัญหรือติดตั้ง Ransomware ไวรัสอื่น ๆ โดยทั่วไปแฮกเกอร์จะนำมัลแวร์ไปติดตั้งยังเว็บไซต์ที่ไม่ปลอดภัยและเมื่อผู้ใช้งานดาวน์โหลดข้อมูลหรือเข้าเว็บไซต์ดังกล่าว ก็อาจถูกมัลแวร์

ส่วนใหญ่เกิดจากการดาวน์โหลดข้อมูลจากเว็บไซต์ที่ไม่ปลอดภัย และแฮกเกอร์จะนำมัลแวร์ตัวนี้ไปปล่อย แทนที่จะได้ดาวน์โหลดไฟล์ที่ต้องการกลับได้มัลแวร์มาเป็นของแถมด้วย

3. backdoor: Sality.Botnet 3%

เป็นมัลแวร์ที่แฮกเกอร์ใช้ฝังที่เครื่องเหยื่อเพื่อควบคุมจากระยะไกล (Remote) หรือใช้เป็นช่องทางในการเข้าติดตั้งมัลแวร์ชนิดอื่นๆ ด้วยความที่มัลแวร์ตัวนี้สามารถปรับเปลี่ยนตัวเองให้เหมาะสมกับแต่ละระบบคอมพิวเตอร์ได้ จึงทำให้เป็นหนึ่งในมัลแวร์อันตรายที่สุดในปัจจุบัน

4. HEUR:Trojan.Win32.Generic 3%

เป็นโทรจันที่มีลักษณะคล้าย JS/Agent.NDSW!tr ในข้อ 2 โดยมักจะพบในไฟล์ดาวน์โหลดของเว็บไซต์อันตรายรวมถึง Pop-up โฆษณาต่าง ๆ ซึ่งโทรจันเหล่านี้สามารถขโมยข้อมูลส่วนตัวและข้อมูลธุรกรรมการเงินได้

5. MEM:Trojan.Win32.SEPEH.gen 3%

เป็น malware ประเภท trojan ที่จะฝังตัวอยู่ใน memory มีความสามารถที่หลากหลาย เช่น

- ขโมยไฟล์

- Copy text

- Take screenshot

- Read and Write files

- Delete files

- บันทึก keystroke บน computer

- Monitor web cam หรือ microphone

- Disable antivirus

- ติดตั้ง malware อื่น

พฤติกรรมของ Malware ชนิดนี้จะพยายามเพิ่มสิทธิของตัวเองในระบบให้เป็น Administrator และทำการ Disable โปรแกรม Antivirus โดย Malware จะซ่อนตัวอยู่ในระบบเพื่อ run malicious activities ต่าง ๆ ซึ่งช่องทางการแพร่กระจาย malware ชนิดนี้มีหลากหลายช่องทาง เช่น malicious email attachment, โปรแกรมที่มีให้ดาวน์โหลดจาก website ที่ไม่น่าเชื่อถือ หรือการใช้งานโปรแกรมที่ไม่ถูกต้องตามลิขสิทธิ์ เป็นต้น

ทั้งนี้ ข้อมูลสถิติข้างต้นเกิดขึ้นในเดือน ม.ค. – มิ.ย. 2022 จะพบว่ามีการโจมตีจากภายในประเทศมากขึ้น ส่วนประเภทของภัยคุกคามนั้นยังไม่เปลี่ยนไปมากหากเทียบกับภัยคุกคามปีที่ผ่านมา แต่สำหรับผู้ที่ทำการป้องกัน การมองย้อนไปข้างหลัง ก็สามารถช่วยให้ระมัดระวังในการเดินไปข้างหน้าและเตรียมพร้อมรับมือกับภัยต่าง ๆ ได้อย่างทันท่วงที

อย่างไรก็ตาม หากองค์กรของท่านต้องการเพิ่มประสิทธิภาพด้าน Cybersecurity หรือต้องการข้อมูลเพิ่มเติม สามารถติดต่อเราได้ทาง https://www.cyfence.com/contact-us/ หรือโทร 1888 ทีมงาน NT cyfence พร้อมแนะนำ และให้คำปรึกษาด้านความปลอดภัยสารสนเทศอย่างครบวงจร

บทความที่เกี่ยวข้อง